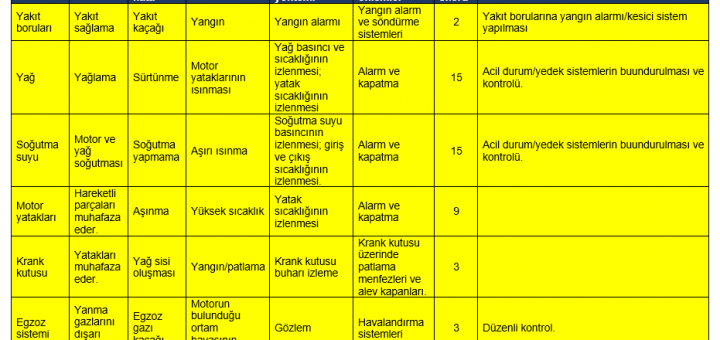

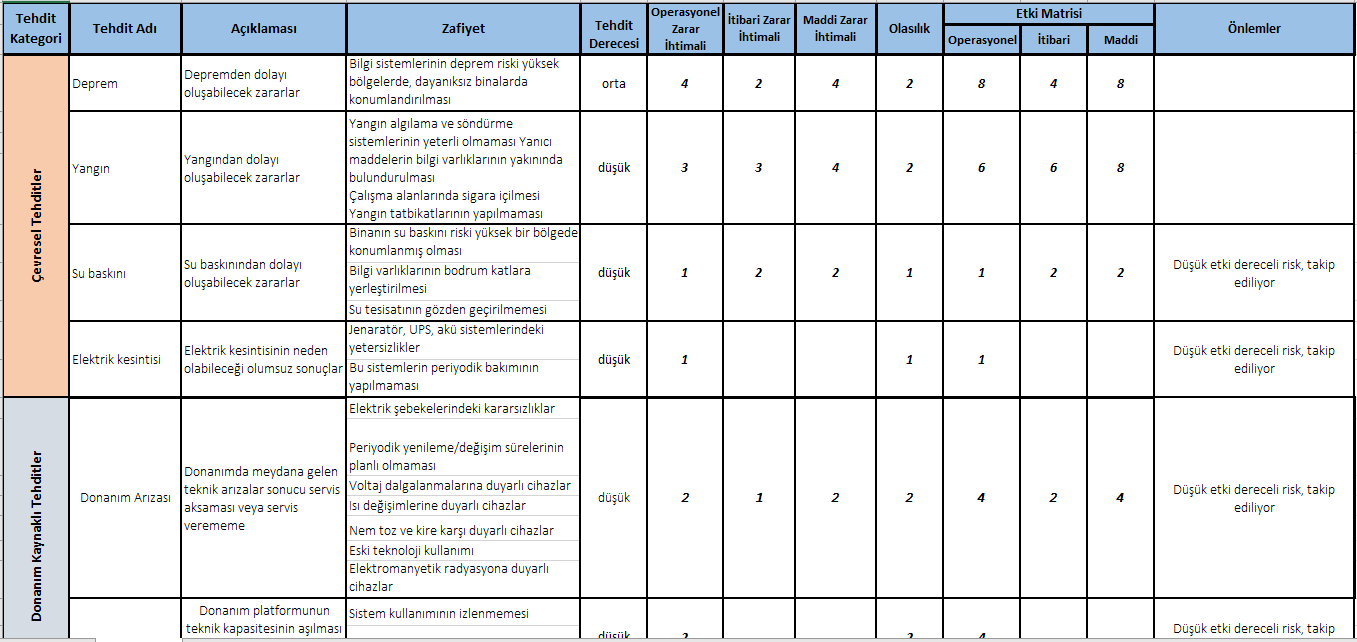

Risk Analizi ve Risk Değerlendirmesi | Dönüşüm İş Sağlığı ve Güvenliği | İş Güvenliği Danışmanlık, İş Güvenliği Eğitimi, İş Güvenliği Uzmanlığı Eğitim Kurumu, Ortak Sağlık Güvenlik Birimi

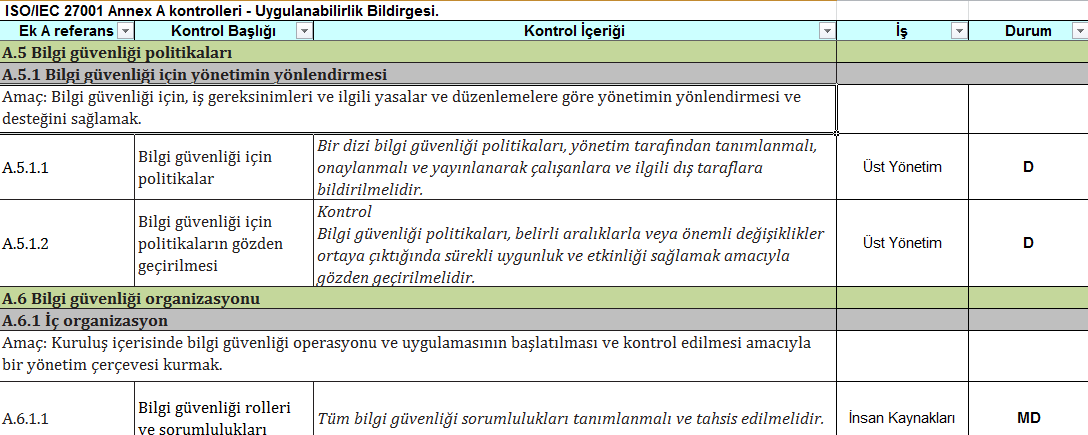

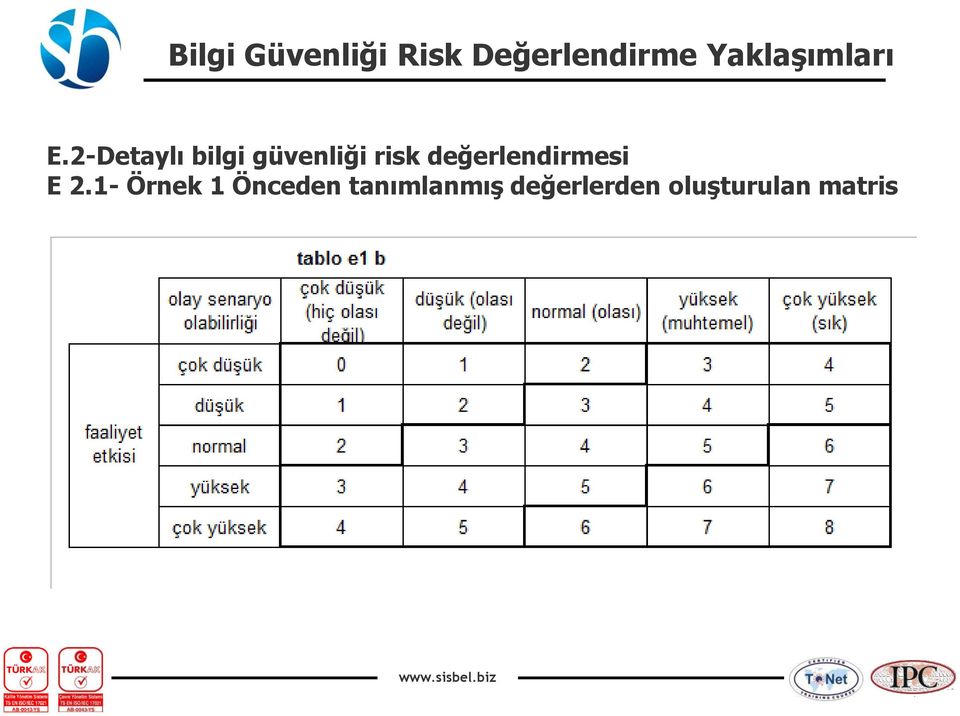

Step Yazılım Teknoloji Finansal Danışmanlık Ltd.ŞtiRisk Ve Tehditlerin Belirlenmesi/Risk Matrisi Örneği